第1回 日本を取り巻くサイバー攻撃の状況と日本が取り組むべき課題

サイバーセキュリティ月例セミナー

私は長らく陸上自衛隊で技術や情報の部隊を率いた後、陸自初のサイバー戦部隊であるシステム防護隊の隊長を務めました。その後、ライフワークとしてサイバー安全保障の研究に関わり続けるために退官。10年ほど民間企業で研究を重ねつつ、サイバー対策の重要性を説いてきました。昨年から経済産業省に籍を置いていますが、本日は省員としてではなく、サイバー安全保障の専門家としてそのライフワークの成果の一端をお話しします。

テーマは「日本を取り巻くサイバー攻撃の状況と日本が取り組むべき課題」です。ただし、連続セミナーの第一回目ということですから、特別な締めくくりはありません。日本、世界のサイバー攻撃の状況と課題を明らかにし、組織がとりうる対策のヒントになることをお話ししたいと思います。

日本に対するサイバー攻撃の趨勢

まず、日本をめぐるサイバー攻撃の状況をみてみましょう。

2015年6月以前には、日本ではサイバー攻撃に関する報道はほとんどなされていませんでした。

唯一の例外が、2011年9月の日本の大手防衛企業がサイバー攻撃を受けたという報道です。直接的な原因は、社員が受け取ったメールに添付されていた文書を開くことでパソコンがウイルスに感染して、外部から操作されたり侵入を許したりするようになる「標的型メール攻撃」にあったといわれています。実は当時から、このような企業に対するサイバー攻撃による情報の流出は、表沙汰にならないだけで多数発生していました。民間企業は情報が漏洩したことを明らかにすると顧客や株主に迷惑がかかると考え、隠しておく傾向にあったのです。

その転機が、2015年6月1日に報道された日本年金機構の個人情報流出事件です。それ以降、政府機関に対する攻撃を中心に報道されるようになりました。その多くは個人情報の漏洩です。なぜなら、個人情報保護法があるため、漏洩が起こると公表しなければならないからです。

ここで個人情報漏洩に関する報道が多いために、サイバー攻撃の主流は個人情報狙いのように認識されがちですが、必ずしもそうではないことに警告を発したいと思います。

その最たる例が、2016年5月に開催されたG7伊勢志摩サミット直前の大手旅行代理店へのサイバー攻撃です。新聞報道は「またしても個人情報漏洩」といった見出しで、氏名、生年月日、住所、電話番号、メールアドレス、パスポート番号が漏洩した、たいへんだ、という論調でした。

しかし、それは違うかもしれないのです。同じ時期、その旅行代理店だけでなく、中部国際空港や警察、政府機関に対するDoS攻撃(Denial of Service Attack, サービス妨害攻撃。サーバー等あるサービスを提供しているコンピューター等に対し、大量のパケットを送ったり適切に処理できないような不正アクセスを行ったりすることで、それが本来のサービスを適正に提供できない状態にする攻撃)が多発していた。一方、その旅行代理店は世界中から来日する政府要人やその警備にあたる人たちの移動・宿泊情報をもっていた――となると、本事件はサミットでなんらかのサイバー攻撃をしようとしている外国機関による事前の偵察活動であった可能性は否定できません。

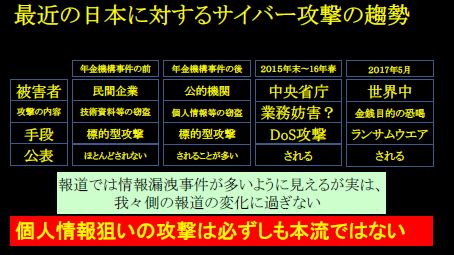

個人情報漏洩事件は確かに起きていますが、その他にいたずらや(政治的)自己主張、技術資料(知的財産)等の窃取、DoS攻撃による業務妨害、ランサムウエアによる金銭目的の恐喝、情報操作、そして偵察活動など多種多様な攻撃が続いています。頭が個人情報漏洩だけにロックしないようにしてほしいと思います。 最近の日本に対するサイバー攻撃の趨勢をまとめると、図表1のようになります。

【図表1 最近の日本に対するサイバー攻撃の趨勢】

東京急行を知っていますか

冷戦時代、まだ私が自衛隊にいたころの話ですが、旧ソ連から爆撃機が日本をめがけてしばしば飛来しました。まるで定期便のように、いつも同じような間隔、航路、機体で領空に接近を繰り返すことから、いつしか自衛隊内では「東京急行」と呼ばれるようになりました。その東京急行は特に何かをするわけではなく、日本の領空近くをしばらく飛ぶと、すっと帰っていく。

当初その目的がわからなかったのですが、のちに偵察活動、つまり日本の空の防衛力の弱点を探ることにあったと判明しました。日本側は爆撃機に対して必ずレーダー照射をし、スクランブル発進を行います。それらのことから、将来、日本と戦争になったときのために、自衛隊のレーダー波の性質やスクランブル体制に探りを入れ続けていたわけです。レーダー波の周波数や周期などがわかれば、それを無効化させることもできます。また、スクランブル機が到達するまでの時間を知ることができれば、攻撃する際の作戦も立てやすくなります。このように、有事に備えて日ごろから相手の弱点を調べるのは軍隊としては当たり前のことです。

サイバー攻撃における東京急行

ここでサイバーの話に戻りますが、数年前、銀行のシステム障害、空港の回線トラブル、通信障害、インターネットバンキングの障害などが多発したことが、サイバーセキュリティに関わる人たちの間で話題になりました。妙だな、と。原因不明のシステムトラブルが多発したのです。原因が不明なままに再起動をかけたら直るので放置されたことも多かったと聞いています。また、さきほど触れた昨年の中部国際空港の事件を伝える新聞記事は「サイバー攻撃があったけれども数時間で復旧した。めでたし、めでたし」といった論調でした。

果たしてそうでしょうか。日常的に発生しているこのような小さなシステム障害は単なる不具合なのでしょうか。サイバー攻撃を受けても、被害が小さく、短時間で復旧すれば問題ないのでしょうか。 いままさにサイバー攻撃で東京急行が行われている可能性が高いと私はみています。そして、東京急行型の攻撃こそ、本当に恐れるべき攻撃であるともいえます。なぜなら、情報セキュリティにおいて最大の弱点を生じさせるのは、攻撃に気づかないことだからです。たとえサイバー攻撃を受けたとしても、それに気づいてさえいれば、対策を講じることができます。しかし、攻撃自体に気づかなければ、攻撃者から情報を探られ続けてしまいます。復旧のための経路さえ探られ、有事の際にはそれも断たれるでしょう。東京急行型攻撃は、将来の一斉攻撃に備えて情報を探る目的でなされます。何もしないでいたら、本番の攻撃を受けたときにたいへんな事態に陥ります。いま、そうした偵察が日本に対して行われていることに留意すべきです。

サイバー戦争はすでに行われている

世界をめぐるサイバー攻撃の状況はどうでしょうか。

まず、サイバーに関わるいくつかの国家レベルの具体的な事件をみてみます。

1997年5月、「サンデータイムズ」ワシントン支局長による米高官へのインタビューで、1990年の湾岸戦争の際にすでにサイバー攻撃が行われたとの情報が出てきました。イラク軍との地上戦を避けるため航空攻撃を優位に進めたい米軍が、イラクの防空システムを破壊するためさまざまな作戦行動をとったわけです。その中で、イラク防空システムへの感染を狙って、プリンター内部のチップにマルウェアをセットしたというのです。別の部隊がその施設を破壊したため効果は不明とのことですが、このようにサイバー技術を戦争に利用するという考えは意外と前から存在しました。

2007年4月、エストニア共和国が国家レベルのサイバー攻撃を受け、政府機関をはじめ銀行や新聞社等、多くの組織がその機能を麻痺させられ、国全体が大混乱となりました。エストニアでは当時すでにオンラインでの国民ID制度が普及していました。このようにIT化がとても進んでいたがために、DDoS攻撃(ネットワークを通じた攻撃手法の一種。標的となるコンピューターに対して複数のパソコンやインターネット端末などから大量の処理負荷を与えるパケットを送付することで攻撃対象のサービスを機能停止状態に追い込む攻撃)を受けて、甚大な被害が発生しました。 この経験をもとに、エストニアは21世紀、サイバー攻撃に対する備え、研究が世界で最も進んだ国になりました。

2007年9月、イスラエルによるシリア空爆に伴いサイバー攻撃が行われたといわれています。シリア某所に建設中のある施設がイスラエル空軍機の爆撃を受け破壊されました。その際、爆撃を行ったイスラエル空軍が、シリアの防空システムで探知されませんでした。その理由がサイバー攻撃によるものであった可能性があり、そうだとすれば、これはサイバー攻撃を戦闘支援に用いた具体的な事例ということになります。

2008年8月、ロシアとグルジアの間で戦争が起こった際、ロシアの軍事作戦に連携し、グルジアの政府機関等に対して大規模なサイバー攻撃が行われました。世界最初のサイバー戦争かもしれません。個人的には、これはロシアによるサイバー戦争のテストだったのではないかと考えています。

先に挙げた2007年のエストニアが受けた攻撃の際には、基本的にはDDoS攻撃による嫌がらせだったのですが、グルジアに対しては、DDoS攻撃のほか、当時の技術で考え付く多種多様なサイバー攻撃が行われました。例えば、ウェブサイトのかきかえ、スパムメール、サイバー封鎖、攻撃を要請するスローガン(攻撃対象メアドの掲示)、攻撃のための具体的なスクリプトの配布、グルジア人ハッカーの連携妨害、SNSを利用したデマの流布などです。

2010年9月には、イランにおけるスタクスネット事件が起こりました。スタクスネットはそれまでになかったほどの高機能のワーム(マルウェアの一種)で、イランの核開発を妨害する目的でつくられた史上初の高度なサイバー兵器と考えられています。イランの核燃料施設でウラン遠心分離機を制御する装置が乗っ取られ、結果として約8,400台の遠心分離機のすべてが稼働不能に陥りました。

この事件は、インターネットにつながっていないクローズしたシステムであったにもかかわらず被害が発生したことから、「クローズしているシステムは安全である」というそれまでの神話を壊しました。一般に、クローズしたシステムは、オープンなシステムに比べて安全だという見解が一般的です。実際は、外とつながっていないから安全だと考えること自体が油断となり、結果としてかえって危険だともいえるのです。その油断ゆえに、セキュリティソフトを入れず、ソフト的な弱点のある古いソフトがそのまま利用されている場合が多いと考えられるからです。付け加えると、クローズしたシステムには監視する仕組みがないことが多いので、内部犯行があった際にどうにもなりません。

2013年3月20日には韓国でも同時多発サイバー攻撃事件が起きています。韓国の主要放送事業者3社と金融業者3社の内部端末パソコン(約4万8,000台)が使用できなくなりました。この攻撃は、パソコンの起動に必要な情報が書き込まれている内部領域を書き換えることによってパソコンが起動できないようにしてしまうという悪質なものでした。

そのほかに、2003年のアメリカの発電所の制御システムの停止、2008年のトルコのパイプラインの爆発、2014年のドイツの製鉄所の溶鉱炉損傷、2015~2016年のウクライナの変電所への攻撃など、社会インフラを狙った攻撃も行われています。

スパイ活動や情報操作も

サイバー技術を利用した情報収集(スパイ)活動も行われています。

2009年3月29日、ダライ・ラマ事務所で盗聴事件があったことがカナダの研究者たちにより発表されました。同事務所で、会話が外部に漏れている疑いが強まった。当初は盗聴器の存在が疑われたが、見つからない。そこでカナダの研究者たちに調査を依頼したところ、事務所のパソコンがスパイウェアに感染していたことがわかったというのです。研究者たちはこのスパイウェアによる情報収集システムを「ゴーストネット(GhostNet, 運営主体が不明のネットワーク)」と名付けました。このスパイウェアはおそらくメールに添付して送り込まれており、通常のウイルス対策ソフトでは検知できないものでした。パソコンは攻撃者に乗っ取られ、所有者の気づかないうちにマイクやカメラが遠隔操作でオンにされ、盗聴、盗撮に使われていたのです。さらに、アジア諸国等の政府・外交関係機関のパソコンも同様のスパイウェアに感染していることがわかりました。盗聴機能を有するマルウェアは当時から機能していたのです。

世論操作もなされています。

中国のcpd.comに2012年4月13日付で「100名の世論ネット部隊を指導・訓練」という記事が掲載されています。警察が正しいインターネットの使い方講習会を行ったときの記事です。政府批判を抑えると同時に、政府を称賛させるための教育です。記事には「政府を褒めるときはこう書きましょう。5毛(毛は元の下の貨幣単位)もらえます」ともあります。

中国にはこのようにウェブ上で中国政府のために世論工作や分断工作をする「五毛党」があり、政府を応援する集団を形成しているといわれています。さらに中国政府に不都合な情報にアクセスできないようにフィルタリングする仕組み「グレートファイヤーウォール」には膨大な要員が携わっています。

2014年5月25日、ウクライナ大統領選挙で投票集計システムに対するサイバー攻撃が行われました。システム担当者が集票データの改ざんを見つけ、修正したのですが、25日夜、ロシアのファーストチャンネル(ロシアのメインテレビチャンネル)でおかしなニュースが流れました。「出口調査によれば、ポシェンコ・ペトロ(現大統領)が勝っているようだが、ウクライナ公式の投票集計システムのウェブサイトによれば、(右セクターという組織のリーダー)ヤロシュ・ドミトリーが勝っている」と。実際は、出口調査もウェブサイト上もペトロ氏が優勢だったのです。つまりこういうことです。攻撃者は投票集計システム上のヤロシュ候補の得票数を水増しするとともに、テレビではヤロシュ優勢と報道することを示し合わせていた。でもサイバー攻撃は失敗したので、テレビが誤放を流してしまった――。こうして情報操作をしようとしていたことが明るみになったのです。

最近では、2016年11月米大統領選挙へのロシアの介入は有名です。このときもサイバー技術を使ったといわれています。9月7日付「日本経済新聞」に「フェイスブック、ロシア関連の偽アカウント500件閉鎖」という記事が掲載されています。フェイスブックが独自調査をしたところ、ロシアが背後にいるとみられる500件近い偽アカウントがあって、米大統領選に合計10万ドル(約1,100万円)を投じ、人種や移民など米社会の分断をあおるようなテーマの政治広告を掲載し、世論を誘導しようとしていた疑いがある。フェイスブックでは、これらのアカウントは削除したということです。

さらに、いま、みなさんご存知のようにたくさんのフェイクニュースが出ています。サイバーを国益追及の手段として用いる時代に突入しています。技術情報、軍事情報、政治・外交情報の入手、外交・心理戦、謀略活動の手段としての活用、戦争の補助的な手段など、たくさんの分野で使われています。こうした中で日本の対応は目立って遅れているように私にはみえます。

情報戦争の時代へ

これからの時代、戦争はどう変わるでしょうか。

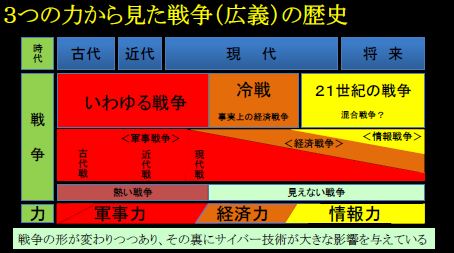

プロイセン王国の軍人・軍事学者カール・フォン・クラウゼヴィッツは「戦争は他の手段をもってする政治の継続にほかならない」という有名な言葉を残していますが、こうもいっています。「戦争とは、力をもってわが意思を敵に強要することである」。この力は何か。米国の評論家アルビン・トフラーは著書『第三の波』でこういっています。力には3つある。軍事力、経済力、情報力であると。もし力がこの3つであるならば、この3つのそれぞれの力を用いて、自分の意思を相手に強制する行為は、広く戦争と呼ぶことができるのではないでしょうか。

21世紀の今日、あからさまな軍事力は使いにくい時代にあります。それを用いるコストは膨大ですし、国連憲章で自衛のための戦争以外は禁止されています。そこで、軍事力の代わりに使われるのが経済力、情報力です。

冷戦は事実上の経済戦争でした。世界は共産主義陣営と資本主義陣営に分かれ、経済という土俵の上で世界戦争を戦い、より効率に優れていた資本主義陣営が勝利しました。これは軍事力を伴わない経済力によるみえない戦争だったと私は考えています。現在北朝鮮に対して行われている経済制裁も、同じように拡張された戦争と考えられます。 そしていま、すでに第三の力、情報力によるみえない戦争が始まっています(図表2)。その究極の目標は、相手の意思決定をこちらの都合のいいようにコントロールすることです。そのために情報操作も行われる。このように戦争の形が変わりつつある中で、サイバー技術は大きな役割を果たします。

【図表2 3つの力からみた戦争(広義)の歴史】

日本の安全保障に求められる変革とは

戦争にサイバーが入ったときに、抑止理論、軍備管理、国際法、戦争法規等はどうなるでしょうか。

例えば、交戦資格の問題。ハーグ陸戦条約で「戦闘を行うには、それにふさわしい資格を必要とする」と定められています。責任ある指揮者に率いられていること、遠方からでも認識できる固有の徴章(マーク)をつけていること、公然と武器を携行していること、戦争法規を守ること、等の規則があります。では、サイバー戦を戦う者はどうでしょう。遠方から確認できる固有のマークをつけているでしょうか。彼らが遠隔地からパソコンでハッキング行為をすることを「公然と」「武器を携行し」ているといえるでしょうか。このような場合の交戦者資格はどうなってしまうのでしょうか。

そのほか、国内法、自衛隊法などにも検討すべき課題が山積しています。

東京大空襲の際、B-29が投下した焼夷弾に対しバケツリレーで対応していた――これがいまの日本のサイバー安全保障の現状です。敵が国家レベルでサイバー攻撃を仕掛けているのに対して、民間がそれぞれバラバラに自分の企業、組織を守ろうとしている。国の盾が必要なのではないか、と問題提起をして、私の話は終わります。

伊東 寛氏(経済産業省 サイバーセキュリティ・情報化審議官)

慶応義塾大学大学院(修士課程)修了後、陸上自衛隊入隊。技術、情報及びシステム系の指揮官・幕僚などを歴任。陸自初のサイバー戦部隊であるシステム防護隊の初代隊長。2007年に退官後、株式会社シマンテック総合研究所主席アナリスト、株式会社ラック常務理事・ナショナルセキュリティ研究所所長などを務めた後、2017年5月より現職。サイバー戦争の第一人者として、官庁、大学、公益法人、企業及び各種イベントやセミナーなどでの講演や新聞・雑誌などへの寄稿、テレビやラジオなどでコメントなど多数実施。主な著作に『「第5の戦場」サイバー戦の脅威』(祥伝社)、『サイバー・インテリジェンス』(祥伝社)、『サイバー戦争論』(原書房)等がある。工学博士。