動画

シンポジウム 講演会録

第6回 サイバーセキュリティと国際政治

サイバーセキュリティ月例セミナー

2018.03.01

22分

3D化するサイバースペース ― 深く、暗く、汚い空間へ

私がサイバースペースにアクセスするようになって25年が経ちました。当初と比べて今、サイバースペースは3D化(Deeper, Darker and Dirtier)が進んでいる――つまり深くて、暗くて、汚くなっています。

私たちが普段利用しているグーグルなどの検索エンジンで見える水面上の領域「surface web」は、サイバースペース全体のうち、少ない数字で4パーセント、多い数字でも40パーセント程度だといわれています。水面下の部分が膨大になっています。

水面下には社内のイントラネットなど、検索ソフトウェアが入ってこられない領域「deep web」があります。

さらにその下、最下層に特別なソフトウェアや暗号を使わないと入っていけない領域「dark web」があり、犯罪の温床になっている。お金を払いさえすればサイバー犯罪をやってもらえる。そういう世界が広がってきています。

水面上でも新しい領域「IoT」ができ、さまざまなデバイスがつながってきています。

そしてソーシャルメディアが急速に普及している。このソーシャルメディアが曲者です。明るい目的のためだけでなく、暗い目的のためにも使われています。何でもないようなメッセージの中に、犯罪者やテロリストのメッセージが隠されていて、サイバー攻撃の起点になっている。それもたくさんのメッセージの中に埋め込まれているので発信者がわからない。見えない敵との戦いの中で攻撃者を特定すること、これがサイバーセキュリティをめぐる最も重要な課題、アトリビューション(帰属・属性)です。

アトリビューションは可能か、つまりサイバー攻撃者を突き止めることはできるのかどうか。それをまず、みなさんと考えたいと思います。

私たちが普段利用しているグーグルなどの検索エンジンで見える水面上の領域「surface web」は、サイバースペース全体のうち、少ない数字で4パーセント、多い数字でも40パーセント程度だといわれています。水面下の部分が膨大になっています。

水面下には社内のイントラネットなど、検索ソフトウェアが入ってこられない領域「deep web」があります。

さらにその下、最下層に特別なソフトウェアや暗号を使わないと入っていけない領域「dark web」があり、犯罪の温床になっている。お金を払いさえすればサイバー犯罪をやってもらえる。そういう世界が広がってきています。

水面上でも新しい領域「IoT」ができ、さまざまなデバイスがつながってきています。

そしてソーシャルメディアが急速に普及している。このソーシャルメディアが曲者です。明るい目的のためだけでなく、暗い目的のためにも使われています。何でもないようなメッセージの中に、犯罪者やテロリストのメッセージが隠されていて、サイバー攻撃の起点になっている。それもたくさんのメッセージの中に埋め込まれているので発信者がわからない。見えない敵との戦いの中で攻撃者を特定すること、これがサイバーセキュリティをめぐる最も重要な課題、アトリビューション(帰属・属性)です。

アトリビューションは可能か、つまりサイバー攻撃者を突き止めることはできるのかどうか。それをまず、みなさんと考えたいと思います。

アトリビューションの実際

2012年10月25日、「ニューヨーク・タイムズ」が"Billions in Hidden Riches for Family of Chinese Leader" と題し、中国の温家宝首相(当時)の不正蓄財疑惑について報じたことをきっかけに、同紙は中国のハッカーからサイバー攻撃を受けました。

これに対して米国側は反撃に出ます。2013年2月19日、 「ニューヨーク・タイムズ」は"Chinese Army Unit Is Seen as Tied to Hacking against U.S."と題して上海のビルから人民解放軍61398部隊が米国にサイバー攻撃を行っていると報じ、その建物の写真も掲載しています。この報道の背後にあったのは、マンディアント社(2014年ファイア・アイ社が買収)が出した報告書「APT1」でした。

同報告書には、中国の人民解放軍が利用するサーバーの多くが上海に置かれていることを示すグラフも掲載されています。また、インターネット上には、中国大手の通信会社、中国電信と61398部隊とが何かしらの契約関係を結んでいることを示す文書がありました。さらに、サイバー戦に詳しいある中国の大学教授にメールを出した人民解放軍の軍人がいました。彼はUglyGorillaというニックネームを使っているのですが、中国の軍人用のフェイスブックのようなサイトにもUglyGorillaが登録されている。これは同一人物とみられます。

こうしたものを突き合わせた結果、米国は人民解放軍がサイバー攻撃をやっているのではないかと名指しをしたわけです。サイバー攻撃は誰がやっているのかわかりにくいといわれているものの、公開情報を寄せ集めていくだけでもある程度見えてくるのです。

これに対して米国側は反撃に出ます。2013年2月19日、 「ニューヨーク・タイムズ」は"Chinese Army Unit Is Seen as Tied to Hacking against U.S."と題して上海のビルから人民解放軍61398部隊が米国にサイバー攻撃を行っていると報じ、その建物の写真も掲載しています。この報道の背後にあったのは、マンディアント社(2014年ファイア・アイ社が買収)が出した報告書「APT1」でした。

同報告書には、中国の人民解放軍が利用するサーバーの多くが上海に置かれていることを示すグラフも掲載されています。また、インターネット上には、中国大手の通信会社、中国電信と61398部隊とが何かしらの契約関係を結んでいることを示す文書がありました。さらに、サイバー戦に詳しいある中国の大学教授にメールを出した人民解放軍の軍人がいました。彼はUglyGorillaというニックネームを使っているのですが、中国の軍人用のフェイスブックのようなサイトにもUglyGorillaが登録されている。これは同一人物とみられます。

こうしたものを突き合わせた結果、米国は人民解放軍がサイバー攻撃をやっているのではないかと名指しをしたわけです。サイバー攻撃は誰がやっているのかわかりにくいといわれているものの、公開情報を寄せ集めていくだけでもある程度見えてくるのです。

サイバー攻撃をめぐる米中の駆け引き

こうした証拠を積み上げて、2013年6月、米国カリフォルニア州での米中首脳会談の折、バラク・オバマ大統領は習近平国家主席に中国政府機関による米国企業への産業スパイ活動等をやめるよう迫ります。ところが、この首脳会談の直前に中央情報局(CIA)の元職員で、米国家安全保障局(NSA)でも外部契約職員として働いていたエドワード・スノーデンによるNSAの秘密文書の暴露があり、交渉は決裂します。

2014年5月19日には、エリック・ホルダー米国司法長官が記者会見を開き、中国人民解放軍61398部隊の中心的な5人を特定したと発表。実名、ハンドルネーム、写真を公開して指名手配し、その中にはUglyGorillaも含まれています。ある程度本気になれば、攻撃者の特定は可能であり、アトリビューションの状況は変わってきているのかもしれません。米国政府は5人を被疑者不在のまま米国で訴追。それに中国は強く反発し、2013年に始まった米中サイバー・ワーキング・グループは途絶します。

2015年9月にワシントンDCで開催される米中首脳会談の数週間前、米国政府は中国への経済制裁の可能性をメディアにリークします。そうした記事がさかんに流される直前から中国は国内のサイバー犯罪者を大量に摘発し、米中首脳会談は決裂を回避しました。しかし、会談ではサイバー攻撃をめぐって激しい応酬がなされます。合意文書は作られなかったものの、両首脳は共同記者会見で、経済目的でのサイバー攻撃(サイバースパイ攻撃)を行わないことで合意したと発表しました。

2016年9月、中国杭州でのG20サミットを機会に米中首脳は顔を合わせ、前年の合意の継承を確認します。一方、このころから中ロ間の隙間風が聞こえてくるようになりました。中国の研究者は「われわれは米国と極めて良好な意見交換ができている」「なぜロシアはウクライナや米国民主党などに対してサイバー攻撃を行うのか」「なぜロシアは(自らが主導してきた)国連政府専門家会合(GGE)報告に従わないのか」といった発言をしていました。

2014年5月19日には、エリック・ホルダー米国司法長官が記者会見を開き、中国人民解放軍61398部隊の中心的な5人を特定したと発表。実名、ハンドルネーム、写真を公開して指名手配し、その中にはUglyGorillaも含まれています。ある程度本気になれば、攻撃者の特定は可能であり、アトリビューションの状況は変わってきているのかもしれません。米国政府は5人を被疑者不在のまま米国で訴追。それに中国は強く反発し、2013年に始まった米中サイバー・ワーキング・グループは途絶します。

2015年9月にワシントンDCで開催される米中首脳会談の数週間前、米国政府は中国への経済制裁の可能性をメディアにリークします。そうした記事がさかんに流される直前から中国は国内のサイバー犯罪者を大量に摘発し、米中首脳会談は決裂を回避しました。しかし、会談ではサイバー攻撃をめぐって激しい応酬がなされます。合意文書は作られなかったものの、両首脳は共同記者会見で、経済目的でのサイバー攻撃(サイバースパイ攻撃)を行わないことで合意したと発表しました。

2016年9月、中国杭州でのG20サミットを機会に米中首脳は顔を合わせ、前年の合意の継承を確認します。一方、このころから中ロ間の隙間風が聞こえてくるようになりました。中国の研究者は「われわれは米国と極めて良好な意見交換ができている」「なぜロシアはウクライナや米国民主党などに対してサイバー攻撃を行うのか」「なぜロシアは(自らが主導してきた)国連政府専門家会合(GGE)報告に従わないのか」といった発言をしていました。

FBIとNSAの協力で

2014年11月、ソニーの米国子会社ソニー・ピクチャーズがサイバー攻撃を受けます。原因は、北朝鮮を揶揄した映画『ザ・インタビュー』ではないかといわれています。アトリビューションは、通常数カ月かかりますが、この件は2週間ほどで米国連邦捜査局(FBI)長官が「北朝鮮政府が責任を負っている」と名指しをしました。

声明文には「他の米国政府機関と密接な協力をした」と書いてあります。つまり、国家安全保障局(NSA)が協力したということです。米国には17のスパイ機関が存在します。映画などには米国のスパイ機関としてCIAやFBIがよく登場しますが、サイバーセキュリティの世界の主役はNSAです。ソニー・ピクチャーズに関して、NSA長官は「マルウェアが北朝鮮を離れてからカリフォルニアのソニー・ピクチャーズの本社に着くまでの経路をたどった」といっています。アトリビューションはNSAにとってはそれほど大きな問題ではないのかもしれません。

なぜロシアは米大統領選挙に介入したのか

2016年8月にはウィキリークスや「Guccifer 2.0」と呼ばれる人物が開設したサイトでヒラリー・クリントン米国大統領候補や米国民主党全国委員会の電子メールが暴露されます。Gucciferはもともとルーマニアの悪玉ハッカーのハンドルネームで、彼はすでに収監されておりこの件には無関係です。「Guccifer 2.0」はロシアが関係しているとみられることから、ロシアのウラジーミル・プーチン大統領とウィキリークス創始者のジュリアン・アサンジ氏、そしてドナルド・トランプ米国大統領の共謀が疑われています。

しかし、私は少し違う見方をしています。ロシアは長らく米国からサイバー攻撃と情報攻撃が行われていたと認識していました。クリントン候補は著書でプーチン大統領とロシアを痛烈に批判していました。それを情報による攻撃だとプーチン大統領は受けとめている。プーチン大統領の側近の友人が不正行為を行っていることを暴露したパナマ文書や、ロシア選手のドーピング問題も同様です。2016年米国大統領選挙よりもずっと前から行われていた米国によるロシアへの情報攻撃への反撃と考えるのが妥当ではないか。

では、ロシアによるネット上の情報工作は誰がやっているのか。よくいわれるのが、ロシア連邦軍参謀本部情報総局(GRU)と連邦保安局(FSB)が擁するハッキンググループです。

ロシアからすると、「ロシアにはメディアの自由がない」との批判を受け、「それなら米国のメディアの自由を最大限に利用しよう。偽ニュースを流す自由もまた守らなければならない」という発想から偽ニュースを流したとも考えられます。

ロシアのネット上の情報工作によるプロパガンダの一翼を担っているのがサンクトペテルブルクにある「インターネット・リサーチ・エージェンシー」です。ここがプロパガンダ活動を行っていることはアトリビュートされています。しかし、ロシア政府の指示を受けていたかどうかは証拠がありません。ロシア政府はかねてからプロパガンダもサイバー作戦の一環と公言しています。最後のつながりだけを隠しながら、しかし、能力を誇示しているとも考えられます。

しかし、私は少し違う見方をしています。ロシアは長らく米国からサイバー攻撃と情報攻撃が行われていたと認識していました。クリントン候補は著書でプーチン大統領とロシアを痛烈に批判していました。それを情報による攻撃だとプーチン大統領は受けとめている。プーチン大統領の側近の友人が不正行為を行っていることを暴露したパナマ文書や、ロシア選手のドーピング問題も同様です。2016年米国大統領選挙よりもずっと前から行われていた米国によるロシアへの情報攻撃への反撃と考えるのが妥当ではないか。

では、ロシアによるネット上の情報工作は誰がやっているのか。よくいわれるのが、ロシア連邦軍参謀本部情報総局(GRU)と連邦保安局(FSB)が擁するハッキンググループです。

ロシアからすると、「ロシアにはメディアの自由がない」との批判を受け、「それなら米国のメディアの自由を最大限に利用しよう。偽ニュースを流す自由もまた守らなければならない」という発想から偽ニュースを流したとも考えられます。

ロシアのネット上の情報工作によるプロパガンダの一翼を担っているのがサンクトペテルブルクにある「インターネット・リサーチ・エージェンシー」です。ここがプロパガンダ活動を行っていることはアトリビュートされています。しかし、ロシア政府の指示を受けていたかどうかは証拠がありません。ロシア政府はかねてからプロパガンダもサイバー作戦の一環と公言しています。最後のつながりだけを隠しながら、しかし、能力を誇示しているとも考えられます。

情報機関に証拠を積み上げられて、トランプ大統領は当選後の記者会見で「ハッキングに関してはロシアだと思う。ただ、米国は他の国などからもハッキングされている。」と発言しました。インテリジェンス機関とは緊張関係が続いています。

2017年6月23日、「ワシントン・ポスト」は"Obama's Secret Struggle to Punish Russia for Putin's Election Assault"と題する記事で米国大統領選挙へのロシアの介入について詳しく報じています。オバマ大統領(当時)は2015年夏の段階でロシアの介入を知らされていたがほとんど何もしなかった。選挙中に対応すると、大統領選に影響を与えようとしているように取られかねないとの懸念からだったという。そうしたことが今の状況を作り出しているということだと思います。

2017年6月23日、「ワシントン・ポスト」は"Obama's Secret Struggle to Punish Russia for Putin's Election Assault"と題する記事で米国大統領選挙へのロシアの介入について詳しく報じています。オバマ大統領(当時)は2015年夏の段階でロシアの介入を知らされていたがほとんど何もしなかった。選挙中に対応すると、大統領選に影響を与えようとしているように取られかねないとの懸念からだったという。そうしたことが今の状況を作り出しているということだと思います。

サイバー戦争と作戦領域の変化

こういった一連のサイバー攻撃は、サイバー戦争といえるのでしょうか。

オバマ政権時、米国政府はサイバー空間を陸、海、空、宇宙と並ぶ新たな作戦領域、つまり戦闘領域と位置付けました。とはいえ、サイバースペースは通信機器、通信チャンネル、記憶装置の集合体でしかありません。インターネットは雲(クラウド)にたとえられることが多いですが、それはサーバーの集合体です。

インターネットとはつながっていないものの、サイバーシステムは社会の各所に広がっています。信号の制御のためにも使われています。東京の地下には、通信ケーブルやガス管などを敷設するための地下道「洞道(とうどう)」が無数にあります。ここに入ってケーブルを切断すれば、サイバー攻撃をするよりも簡単に通信を止められるのです。サイバーセキュリティというと、システムやコンピューター、ウイルス、ハッキング等がまず頭に浮かびがちですが、物理的な側面を忘れてはなりません。

日本は島国なので海底ケーブルに依存しています。東アジアの海は最も混雑した「海底ケーブル銀座」になっています。日本の国際通信の99%は海底ケーブルを通ります。残りは人工衛星ですが、人工衛星は高価な上に通信速度が遅い。光ファイバーは髪の毛一本よりも細いファイバーです。それを束ねてケーブルの中に入れるので、膨大な量の回線を通せるようになりました。

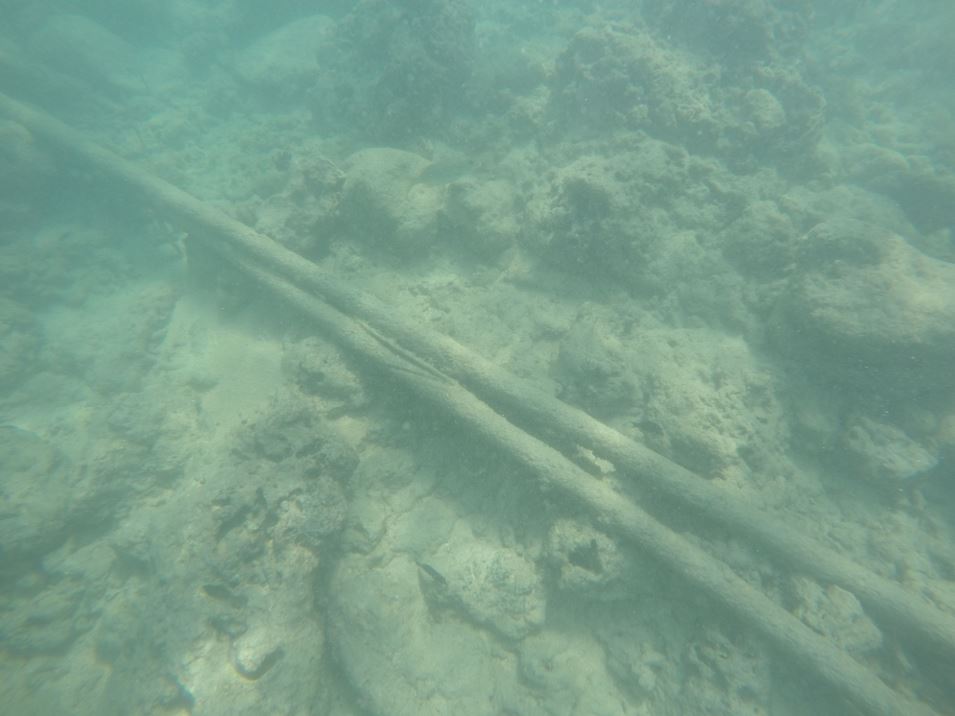

海底ケーブルは、場所によっては簡単に見つかります。陸地に近い側は砂の中に埋めるのですが、ある程度沖合にいくと海底ケーブルはむき出しで置いてあります。たとえば、ハワイのハナウマ湾では、1950年代に敷設され、70年代まで使われた海底ケーブルを直に見ることができます。

オバマ政権時、米国政府はサイバー空間を陸、海、空、宇宙と並ぶ新たな作戦領域、つまり戦闘領域と位置付けました。とはいえ、サイバースペースは通信機器、通信チャンネル、記憶装置の集合体でしかありません。インターネットは雲(クラウド)にたとえられることが多いですが、それはサーバーの集合体です。

インターネットとはつながっていないものの、サイバーシステムは社会の各所に広がっています。信号の制御のためにも使われています。東京の地下には、通信ケーブルやガス管などを敷設するための地下道「洞道(とうどう)」が無数にあります。ここに入ってケーブルを切断すれば、サイバー攻撃をするよりも簡単に通信を止められるのです。サイバーセキュリティというと、システムやコンピューター、ウイルス、ハッキング等がまず頭に浮かびがちですが、物理的な側面を忘れてはなりません。

日本は島国なので海底ケーブルに依存しています。東アジアの海は最も混雑した「海底ケーブル銀座」になっています。日本の国際通信の99%は海底ケーブルを通ります。残りは人工衛星ですが、人工衛星は高価な上に通信速度が遅い。光ファイバーは髪の毛一本よりも細いファイバーです。それを束ねてケーブルの中に入れるので、膨大な量の回線を通せるようになりました。

海底ケーブルは、場所によっては簡単に見つかります。陸地に近い側は砂の中に埋めるのですが、ある程度沖合にいくと海底ケーブルはむき出しで置いてあります。たとえば、ハワイのハナウマ湾では、1950年代に敷設され、70年代まで使われた海底ケーブルを直に見ることができます。

2015年10月25日、「ニューヨーク・タイムズ」は"Russian Ships Near Data Cables are too Close for U.S. Comfort"と題する記事で、ロシアの潜水艦とスパイ船が重要な海底ケーブルのそばで攻撃的に作戦展開していると指摘しました。CNNも海底無人機による妨害活動の想像図を出しています。さらに、2017年12月、英国軍幹部がロシアによる海底ケーブル切断の可能性に言及しています。

とはいえ、陸上にあるメンテナンス用のマンホールなどを見つけられれば、海底に潜らなくても海底ケーブルの切断は可能です。陸上の施設「陸揚局」は各種公開情報で比較的簡単に見つけられます。実際、私も出張の折などに足をのばして、日本や世界各地の陸揚局の局舎やマンホール、海底ケーブルを特定しています。

とはいえ、陸上にあるメンテナンス用のマンホールなどを見つけられれば、海底に潜らなくても海底ケーブルの切断は可能です。陸上の施設「陸揚局」は各種公開情報で比較的簡単に見つけられます。実際、私も出張の折などに足をのばして、日本や世界各地の陸揚局の局舎やマンホール、海底ケーブルを特定しています。

ハワイにはアジア太平洋地域を管轄する米国太平洋軍の司令部があります。ここの通信が妨害されれば、日本を含むアジア太平洋の安全保障に大きな影響を及ぼすでしょう。ハワイの海底ケーブルの重要性は十分認識すべきです。

「サイバー防衛には通信の監視を」

現在モスクワにいるエドワード・スノーデンは香港でメディアに登場する前、一年間をハワイで過ごしています。その間、彼はブーズ・アレン・ハミルトンという民間企業のコントラクターとしてNSAの設備内で仕事をしていました。

NSAのKRSOC(クニア地域セキュリティ・センター)はオアフ島のクニア地域にあります。ここは1941年の真珠湾攻撃の後に掘られた巨大な地下施設です。2度目の真珠湾攻撃に備えてB17爆撃機の修理・組み立てに使おうとしたのですが、完成前に終戦。戦後は海軍が通信傍受のための施設として使いました。今はNSAが使っています。

NSAはジョージア州、テキサス州にも大きな施設をもっていますが、ハワイ州の施設はアジア、特に中国の監視を行っています。ここで集めたデータはユタ州にあるデータセンターに収められ、必要に応じてメリーランド州のNSA本部に送られて分析され、ホワイトハウス、国防総省、CIAなどに提供されます。

なぜそんなことをするのか。米国戦略国際問題研究所(CSIS)のサイバーセキュリティ研究者ジェームズ・A・ルイスは「通信を監視する能力はわれわれのサイバー防衛を著しく改善するだろう」と述べています。

2008年、シリアに北朝鮮系の核施設がつくられていることがわかり、イスラエルがその施設を空爆しました。その際にサイバー攻撃をかけ、シリアが反撃できないようにしていたといわれています。通常兵器とサイバー攻撃を組み合わせると非常に効果的な攻撃ができることがわかります。

2010年、マルウェア(悪意をもったソフトウェア)「スタックスネット」が核開発を進めるイランの施設に送り込まれました。遠心分離機を制御していたシーメンス社のシステムを誤作動させ、イランの核開発を遅らせることに成功した史上最大のサイバー攻撃といわれています。2012年に「ニューヨーク・タイムズ」が、スタックスネットは米国とイスラエルの共同作戦だったと報じましたが、両国政府は認めていません。

NSAのKRSOC(クニア地域セキュリティ・センター)はオアフ島のクニア地域にあります。ここは1941年の真珠湾攻撃の後に掘られた巨大な地下施設です。2度目の真珠湾攻撃に備えてB17爆撃機の修理・組み立てに使おうとしたのですが、完成前に終戦。戦後は海軍が通信傍受のための施設として使いました。今はNSAが使っています。

NSAはジョージア州、テキサス州にも大きな施設をもっていますが、ハワイ州の施設はアジア、特に中国の監視を行っています。ここで集めたデータはユタ州にあるデータセンターに収められ、必要に応じてメリーランド州のNSA本部に送られて分析され、ホワイトハウス、国防総省、CIAなどに提供されます。

なぜそんなことをするのか。米国戦略国際問題研究所(CSIS)のサイバーセキュリティ研究者ジェームズ・A・ルイスは「通信を監視する能力はわれわれのサイバー防衛を著しく改善するだろう」と述べています。

2008年、シリアに北朝鮮系の核施設がつくられていることがわかり、イスラエルがその施設を空爆しました。その際にサイバー攻撃をかけ、シリアが反撃できないようにしていたといわれています。通常兵器とサイバー攻撃を組み合わせると非常に効果的な攻撃ができることがわかります。

2010年、マルウェア(悪意をもったソフトウェア)「スタックスネット」が核開発を進めるイランの施設に送り込まれました。遠心分離機を制御していたシーメンス社のシステムを誤作動させ、イランの核開発を遅らせることに成功した史上最大のサイバー攻撃といわれています。2012年に「ニューヨーク・タイムズ」が、スタックスネットは米国とイスラエルの共同作戦だったと報じましたが、両国政府は認めていません。

オリンピック・パラリンピックとサイバーセキュリティ

さて、われわれの関心は東京オリンピック・パラリンピックです。2012年のロンドン・オリンピックでは、18カ月前までに体制を整えたということです。時間はあまりありません。

オリンピックで懸念されるのは以下のことです。偽チケット・過剰/過少チケット販売、過剰/過少宿泊予約、交通網の混乱、開会式・閉会式・競技中の停電、計測掲示の誤作動、関連ウェブサイト・メールシステム等の機能不全、テレビネット中継の停止、各種個人情報の窃取・漏えい、金融市場の混乱停止、通信網の停止、地域規模の停電、原発事故、警察機能・防衛機能、・政府機能の停止など、多岐にわたります。

ロンドン・オリンピックでは、米国のNSAと英国の政府通信本部(GCHQ)が協力しました。アトリビューションとそれによる抑止のためです。

英国キングス・カレッジ(現在は米国ジョンズ・ホプキンス大学ポール・H・ニッツェ高等国際関係大学院[SAIS])のトーマス・リッド氏は「最も洗練された作戦活動を高い確度でアトリビュートできる資源をもつのは国家だけだ」、つまり政府が本気になれば重要な案件のアトリビューションは可能だと指摘しています。

日本はそれができるか――おそらくできないでしょう。GHQやNSAのカウンターパートとなるシギント(電子信号を傍受し分析する諜報活動)組織が存在しないからです。強いて言えば防衛省の情報本部ですが、デジタル通信の監視はなかなか難しいのではないか。

NSA長官を務めたキース・アレグサンダー氏は、「藁の山の中から一本の針を探すよりも藁の山全体を集めろ」「すべて集め、タグ付けし、保存し......」と発言しています。

その背景にあるのは9.11米国同時多発テロ事件です。事件前日に傍受されたテロリストたちの通信は「試合が始まろうとしている」「明日がゼロ・アワーだ」といったもので、具体的な情報に欠けていました。その結果、通信のコンテンツではなく、メタデータ(データのデータ)が注目されるようになったのです。たとえば、電話番号、通話時間、IPアドレス、電子メールアドレス、ソーシャルメディアのアカウント、場所、金融口座、住所などです。これらを収集・分析することでテロリストやサイバー攻撃者のネットワークをあぶり出すことが可能です。

こうしたことを、実は諸外国はすでに行っています。プライバシーの侵害にあたるのではないかという議論もなされています。しかし、NSAやGCHQはプライバシーを侵害するためではなく、国民を守るための活動を行っているのです。私は日本もやるべきだと思います。当然、その際には法的な監視活動は必要です。

そういう意味で、2018年2月に開催された平昌冬季オリンピック・パラリンピックに注目していました。結果、大きな被害はなかったようです。それでもサイバー攻撃が見られたといわれています。ハッカーたちにとってオリンピックは晴れの舞台。平昌で大きな事件が起こらなかったから東京も大丈夫だということにはなりません。

オリンピックで懸念されるのは以下のことです。偽チケット・過剰/過少チケット販売、過剰/過少宿泊予約、交通網の混乱、開会式・閉会式・競技中の停電、計測掲示の誤作動、関連ウェブサイト・メールシステム等の機能不全、テレビネット中継の停止、各種個人情報の窃取・漏えい、金融市場の混乱停止、通信網の停止、地域規模の停電、原発事故、警察機能・防衛機能、・政府機能の停止など、多岐にわたります。

ロンドン・オリンピックでは、米国のNSAと英国の政府通信本部(GCHQ)が協力しました。アトリビューションとそれによる抑止のためです。

英国キングス・カレッジ(現在は米国ジョンズ・ホプキンス大学ポール・H・ニッツェ高等国際関係大学院[SAIS])のトーマス・リッド氏は「最も洗練された作戦活動を高い確度でアトリビュートできる資源をもつのは国家だけだ」、つまり政府が本気になれば重要な案件のアトリビューションは可能だと指摘しています。

日本はそれができるか――おそらくできないでしょう。GHQやNSAのカウンターパートとなるシギント(電子信号を傍受し分析する諜報活動)組織が存在しないからです。強いて言えば防衛省の情報本部ですが、デジタル通信の監視はなかなか難しいのではないか。

NSA長官を務めたキース・アレグサンダー氏は、「藁の山の中から一本の針を探すよりも藁の山全体を集めろ」「すべて集め、タグ付けし、保存し......」と発言しています。

その背景にあるのは9.11米国同時多発テロ事件です。事件前日に傍受されたテロリストたちの通信は「試合が始まろうとしている」「明日がゼロ・アワーだ」といったもので、具体的な情報に欠けていました。その結果、通信のコンテンツではなく、メタデータ(データのデータ)が注目されるようになったのです。たとえば、電話番号、通話時間、IPアドレス、電子メールアドレス、ソーシャルメディアのアカウント、場所、金融口座、住所などです。これらを収集・分析することでテロリストやサイバー攻撃者のネットワークをあぶり出すことが可能です。

こうしたことを、実は諸外国はすでに行っています。プライバシーの侵害にあたるのではないかという議論もなされています。しかし、NSAやGCHQはプライバシーを侵害するためではなく、国民を守るための活動を行っているのです。私は日本もやるべきだと思います。当然、その際には法的な監視活動は必要です。

そういう意味で、2018年2月に開催された平昌冬季オリンピック・パラリンピックに注目していました。結果、大きな被害はなかったようです。それでもサイバー攻撃が見られたといわれています。ハッカーたちにとってオリンピックは晴れの舞台。平昌で大きな事件が起こらなかったから東京も大丈夫だということにはなりません。

特定重要インフラ保護法の制定を

現状、日本政府は国際協力で対処しています。条約(サイバー犯罪条約)や多国間(国連GGE、G7、G20、日・東南アジア諸国連合[ASEAN]、日・北大西洋条約機構[NATO]、日・欧州連合[EU]、日・中・韓など)、2国間(米国、英国、韓国、インド、イスラエル、フランス、エストニア、オーストラリア、ロシア、ドイツ、ウクライナ等)等の協力体制を進めている。

私は、NSAやGCHQのような監視は無理でも、日本独自の対策として特定重要インフラ保護法をつくるべきだと思います。あらゆる国民の通信を監視するのは無理です。ですが、電力会社、鉄道会社など特定の重要インフラに関わる企業をポジティブ・リストで指定し、事業者の通信を政府機関と共同でリアルタイムに監視する。プライバシーの問題を懸念する方もいるでしょうが、そもそも、従業員のプライバシーは必要でしょうか。従業員が会社の資産を使ってプライベートのやり取りをすることは会社の規則に反するはずです。

最後に私の話をまとめると、サイバースペースは3D化してきている。見えない敵との戦いをしている。アトリビューションが最大の課題である。そしてサイバーセキュリティというときにはソフトウェアではなくハードウェアやインフラが狙われることも留意すべきである、ということです。

私の提案を一つの議論の土台としていただければと思います。

私は、NSAやGCHQのような監視は無理でも、日本独自の対策として特定重要インフラ保護法をつくるべきだと思います。あらゆる国民の通信を監視するのは無理です。ですが、電力会社、鉄道会社など特定の重要インフラに関わる企業をポジティブ・リストで指定し、事業者の通信を政府機関と共同でリアルタイムに監視する。プライバシーの問題を懸念する方もいるでしょうが、そもそも、従業員のプライバシーは必要でしょうか。従業員が会社の資産を使ってプライベートのやり取りをすることは会社の規則に反するはずです。

最後に私の話をまとめると、サイバースペースは3D化してきている。見えない敵との戦いをしている。アトリビューションが最大の課題である。そしてサイバーセキュリティというときにはソフトウェアではなくハードウェアやインフラが狙われることも留意すべきである、ということです。

私の提案を一つの議論の土台としていただければと思います。

講演者プロフィール

土屋大洋氏 慶應義塾大学大学院政策・メディア研究科教授

専門は国際関係論、情報社会論、公共政策論。1999年3月、慶應義塾大学大学院政策・メディア研究科後期博士課程修了。博士(政策・メディア)。国際大学グローバル・コミュニケーション・センター(GLOCOM)主任研究員、慶應義塾大学総合政策学部助教授などを経て2011年より現職。その間、米メリーランド大学、米ジョージ・ワシントン大学、米マサチューセッツ工科大学、米イースト・ウエスト・センターで客員研究員を務める。主著に『暴露の世紀』(角川新書、2016年)、『サイバーセキュリティと国際政治』(千倉書房、2015年)、『サイバー・テロ 日米vs.中国』(文春新書、2012年)、など。

土屋大洋氏 慶應義塾大学大学院政策・メディア研究科教授

専門は国際関係論、情報社会論、公共政策論。1999年3月、慶應義塾大学大学院政策・メディア研究科後期博士課程修了。博士(政策・メディア)。国際大学グローバル・コミュニケーション・センター(GLOCOM)主任研究員、慶應義塾大学総合政策学部助教授などを経て2011年より現職。その間、米メリーランド大学、米ジョージ・ワシントン大学、米マサチューセッツ工科大学、米イースト・ウエスト・センターで客員研究員を務める。主著に『暴露の世紀』(角川新書、2016年)、『サイバーセキュリティと国際政治』(千倉書房、2015年)、『サイバー・テロ 日米vs.中国』(文春新書、2012年)、など。