日本のサイバー外交

第9回サイバーセキュリティ月例セミナー

サイバー対話

我々が外交という場で行っているのは、「サイバー対話」というものです。サイバー対話は基本的に二国間のものですが、場合によってはそれ以上にもなります。たとえば、EUとの対話は、一つの組織でありながら実質的に28か国を相手にしているわけです。我々は、そのような対話を一年間に14もの国・地域との間でこなしています。最も重要な国はアメリカですが、他にもイスラエルは、人材育成やビジネスにどうつなげていくのかも含めた「エコシステム」のモデルも作り上げており、密に協議をしています。ロシアとも率直に話をしており、中国とも日中韓という枠の中で最新の状況について情報交換できるようにしています。

ここで大事なことは、こうした協議の場ではサイバーをめぐる最新の情報交換を行うだけでなく、互いの体制強化や修正も行っており、色々な国の状況を見ながら、日本はこれが足りているのか、他の国はこうやっているけれども日本はやらなくても良いのか、という頭の体操もしていることです。もう一つは、国際場裡でどのように協力するかです。互いに歩調を合わせて、それぞれが求めているものをなるべく実現させようと議論を重ねています。

最近主に議論されていることは、一つ目として、色々な問題に対しどのような処方箋があり得るのか、ということです。体制を強化する、権限を集中するモデルから、日本のように少し分散するというモデルもあり、その両方がミックスになっているというのが実感です。二つ目は、人材育成です。イスラエルの話もありましたが、サイバー関係の人材を育成し、キャリアも追求できるような環境を整備することに大きな関心が集まっています。三つ目は、サイバーに関する事案をどう評価するのか、要するに深刻度をどのように見るかです。この深刻度について、共通の言語で意思疎通できるようにすることにも関心が集まっています。この1~2年間にIoT機器を狙った攻撃やサプライチェーン攻撃についてかなり関心が高まっていることも、こうした協議を通じて我々に伝わってきています。

地域ごとの取組

我々は、様々な国と対話していますが、たとえば、日・ASEANサイバー犯罪対策対話のように、サイバーに関してまだこれからという国々とも対話や支援をする「キャパシティ・ビルディング(能力構築支援)」という問題意識も持っています。このような地域ごとの取組は重要で、日本の場合はASEANとARF(ASEAN地域フォーラム)の場で積極的に行っておりますが、たとえば、ヨーロッパでは以前からOSCE(欧州安全保障協力機構)という枠組みがあり、その中でヨーロッパ各国やロシア等がサイバーの世界で互いに信頼を高め、情報を交換しています。ただ、OSCEにおいては合意を形成することが難しく、なかなか話が前に進まないと指摘する声もあり、今後ARFでも同様の取組を行おうという我々にとっては、参考になるのではないかと思います。

もっと視野を拡げますと、アメリカ大陸ではOAS(米州機構)が同じような取組を始めています。4月にはOASの重要な会議があり、我々がARFでやっていることが随分取り上げられるようになりました。また、あまり知られていませんが、イギリスは「コモンウェルス(Commonwealth)」という枠組みを持っており、そこでサイバーセキュリティについて話し合われています。

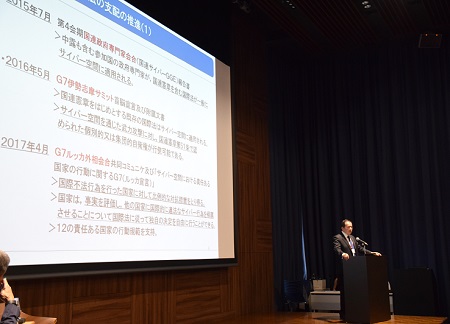

そして、国連という場もありますが、およそ190もの国が一堂に会してサイバーセキュリティについて話し合ってもまとまるはずがありません。20か国から25か国の政府レベルの専門家が集まって議論し合うというGGE(政府専門家会合:Group of Governmental Experts)という場を設け、どこまで話を収斂させることができるかということを、行ってきました。2015年7月にGGEの第4会期会合がありましたが、中露を含む参加国の政府専門家により、国連憲章を含む既存の国際法がサイバー空間にも適用されるという方向性を示すことができ、大きな成果となりました。その後、2016年と2017年のG7主要国首脳会議でそれを敷衍(ふえん)するような内容も出ましたし、G20の場では、国連GGEの報告書の中身をエンドースするような宣言も発表されています。

サイバーセキュリティと国際法

我々がいつも主張しているのは、国際法の適用問題とサイバー特有のアトリビューションの難しさをはっきりと分けて考える必要があるということです。つまり、ある国が他国に対し意図をもって非常に規模の大きな損害を与えることについては、アトリビューションの困難さにかかわらず、国連憲章を含む既存の国際法が間違いなく適用され得るというのが我々の主張です。もちろん、実際にどのように適用するのか、誰がどうするのか、という手間がかかる部分はあっても、適用可能性については微塵の曇りもないと主張しており、今後もこの立場は変わりません。

もう一つのポイントは、微塵の曇りもないと「主張すること」が大事だということです。国際法というのは、相当な議論や経験や、場合によっては、いろんな事案の積み重ねで出来上がっています。ですから、国の意思を示すという部分は大事なことなのです。仮に大きな事案が発生した場合にはこのようなしかるべき措置を取る、相手に対して結果に対するコストを負わせるとの意思を示す、それが我々が言う抑止です。国際場裡で、こう来たらこうするという意思を表明することは非常に重要なことです。

規範と国家責任

国連GGEの重要な議題の一つとして、「ノーム(norms)」と呼ばれる国際規範の問題があります。2015年のGGE成果として、11項の国際規範があります。もちろん、これらに法的拘束力はありませんが、規範として各国が守るべきだというものです。簡単に申し上げますと、国家責任が問われるのかどうか、そういう事案なのかという議論になるわけです。たとえば、自国の領域がICTを利用した国際違法行為に利用されることを国家が了知したら、それを許すべきではないという部分は、サイバー空間における領域使用の管理責任に伴う相当の注意義務(デューデリジェンス)の問題です。マイクロソフト社が提案している「デジタル・ジュネーブ条約」にも随分似たような発想が出ていると思いますが、サイバー攻撃でみんなが撃ち合って、全く取り返しのつかないような状態にならないようにという発想が裏にあります。こうしたものが、一つの規範として、各国の間で合意されているというわけです。

国家責任というのは難しい分野で、国際法の秩序や規定はサイバー空間を通じた活動に適用されないと主張される方の多くは、アトリビューションの分かりにくさからおっしゃっています。国際法の議論については、「タリン・マニュアル2.0」に詳しく書いてあり、専門家が議論を戦わせています。サイバー被害について、国際法の適用はどうなのだろうと、かなり詰めた議論をしていますが、玉虫色の議論が出がちです。

その中で、一般の方々が見るとあれっと思うことがいくつかありますが、たとえば「諜報(エスピオナージ)」、エスピオナージについては、必ずしも国際違法行為ではないと見ている学者の方が非常に多いのです。軍事機密に関わるもの、人権という観点からプライバシーに関わるエスピオナージはやはり違法ではないか、という議論になりますが、それ以外のエスピオナージに国家責任が発生するとは必ずしも捉えられていません。これについて、先ほども申し上げた規範では、そのような国際法上の違法性は必ずしもなくとも、自国の企業の競争力を高めることを目的として企業の知的財産を窃取することは、良くない、許されるべきではないという流れになっています。これはある意味でエスピオナージの世界ですが、オバマ政権の時にこれについて中国とかなり厳しいやり取りをした結果、米中の間で一つの合意文書を結びました。そのあとG7やG20の場でもそっくりそのまま取り上げて、一つの規範となったのです。ある意味で、国家責任といういわゆる国際法の世界でカバーできないところを、政治的な議論を通じてノーム(規範)の中に落とし込み、現実を踏まえた補完をしていると考えることができます。その意味で、ノームの世界が少しずつ進化して、現実の世界に合致したものになっていくと言えるでしょう。

もちろん、サイバー攻撃を通じて、一国の領域内に物理的な損害を与えた場合については、国際法違反になることは誰も疑っていないと思います。ただ、サイバー攻撃が第三国を通じて、「踏み台」攻撃と言われる形で行われる場合、踏み台にされている国はどうなのか、という議論にもつながっていきます。一定のデューデリジェンスが第三国についても求められているのではないか、というのが国際法の世界における議論です。ただし、それにも色々な条件があって、その国の能力に応ずるとか、予防措置まで求められるものではないという話もあり、今のサイバー攻撃の状況を踏まえると、今の規範がどれほど活用できるのか、ということも事実です。また、「踏み台」が一国だけに集中しているとは限らず、色々な国に渡っていると、国家責任が生じにくいのでは、という議論になってしまいます。

「ハックバック」の世界

また、今後話題になると思いますが、「ハックバック」(ハッキングの仕返し)の問題も重要です。「ハックバック」は、基本的に国家以外の主体には認めるべきではないとの考え方があります。つまり、国家が対応措置の一環として行う分では認められることもありますが、国家以外の主体が行うことに関しては、デューデリジェンスの問題が発生すると主張する人もいます。

この議論については分かりやすい喩え話があって、いわゆる西部劇で主人公の保安官が悪のグループに対抗する際、保安官と一緒に戦ってくれる民間のカウボーイに対しては保安官のバッチを与えて一緒に戦う形をとっているわけです。国家責任の世界でも似たところがあって、国家が対応措置を講ずる上で、民間の方々もそれに一緒になってやるべきだという議論です。

国連GGEの次の一歩

サイバー対話を各国で行いながら認識が一致しているのは、サイバー被害は全然減らないということです。もちろん、最悪な事態には至っていないものの、サイバー被害に対して何ができるのかというのが最大の悩みです。このような現状を踏まえて国連GGEでは、2015年の第4会期で成果を出したわけですが、次の第5会期(2016~17年)では成果が出せませんでした。それは何も話が進まなかったというわけではなく、重要な論点の一つについて意見がまとまらなかったということです。しかし、規範や国家責任についての議論は深まっており、国際社会のモメンタムとしては、こうした議論をさらに政治化していき、カバーできないものもどんどんカバーしていく流れにあることは間違いありません。GGEを今後どうするのか、GGEの次の一歩をどうするのか、現在かなり議論をしています。

サイバーセキュリティの現状を考えると、こうした議論を深めることが重要だということは、皆分かっているわけですが、現実として実際に実力のある国は多くないので、実力のない国がこういう議論に参加するのは良くないのではないか、という指摘があります。ただ、地域的なバランスも配慮しないと、議論の成果を世界に受け入れてもらえないのではないか、という懸念もあります。サイバーの世界にも、技術を持てる国、持たざる国があります。特にICT産業が集中するアメリカが一強であり、それ以外の国は持たざる国としていつまでもギャップが埋まらないのではないか、どうしたらこの差が縮まるのか、という主張が出てきます。地域バランスもある程度配慮せざるを得ないのではないかというのが、私の個人的な意見です。

仮想通貨は日本に学べ

最後に仮想通貨のお話をしたいと思います。仮想通貨の件で、我々が国際場裡で他国に対して主張していることは、日本に学べということです。実は日本では、昨年から資金決済法の改正を行い、仮想通貨の取引業者を一つの監督下に収めました。登録制にして業者を厳しく指導することができるようになったのです。昨年580億円が流出した事案は、正式登録に至るまでの暫定的な措置として見なし登録業者として扱っている間に起きたものではありましたが、その後、金融庁が厳しく行政指導を行い、場合によっては業務停止命令を受けた業者もいました。

マネー・ロンダリングの規制分野でできた国際的な枠組みであるFATF(金融活動作業部会)では,仮想通貨についても行政制度を作るべきだというガイダンスが出ていましたが、実施は各国の自主的な判断に任されていました。それを日本は真っ先に行いました。日本はこれを単なるガイダンスではなく、各国の義務として体制整備すべきではないかと主張しているところです。

締めくくり

以上、「日本のサイバー外交」に関して、特に最近注目されているトピックを中心にお話しさせていただきました。御意見、御質問等ございましたら、喜んでお答えし、皆さまとともに議論させていただきたいと思います。御静聴ありがとうございました。

以上